주요 해킹그룹인 Kimsuky(킴수키)의 공격 방식에 대해 안랩(대표 강석균)이 분석 보고서를 내놨다.

이번 보고서에서 안랩은 다양한 경로로 유관 악성코드, C2 서버 등의 정보를 수집해 기존 Kimsuky 그룹이 수행한 것으로 알려진 공격 방식과 비교·대조하며 분석을 진행했다. 이를 바탕으로 2022년 Kimsuky 그룹의 악성코드 유포 방식 및 공격 특징 등을 작성했다.

지난해 Kimsuky 그룹은 타깃이 된 개인, 조직 구성원을 속이기 위해 최적화된 ‘스피어피싱’ 수법을 적극적으로 활용한 것으로 나타났다. 스피어피싱이란 특정인이나 특정 조직을 표적으로 정교하게 제작된 메일 등을 보내 악성코드 감염이나 피싱사이트 접속을 유도하는 공격 방식이다.

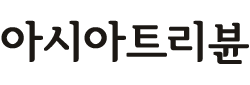

안랩이 수집한 다양한 유관 악성 문서와 파일을 분석한 결과, 공격자는 타깃 조직 및 개인과 연관성이 높은 주제로 좌담회·자문요청서·연구 결과보고서 등을 위장한 악성 문서를 제작해 악성코드 유포에 활용했다. 또한 문서나 이메일 등을 실제와 분간이 어려울 정도로 정교하게 제작한 것으로 미뤄볼 때, 공격그룹은 타깃에 대한 치밀한 사전 조사를 수행한 것으로 추정된다.

Kimsuky 그룹은 공격에 활용하는 악성코드의 종류도 확대했다. Kimsuky 그룹은 2020년경부터 특정 키로깅 또는 백도어 악성코드를 주로 사용해온 것으로 알려져 있다. 그러나 안랩이 수집한 유관 악성 URL 및 FTP(파일 전송 프로토콜) 서버를 분석한 결과 키로깅 악성코드인 ‘FlowerPower(플라워파워)’와 백도어 악성코드인 ‘AppleSeed(애플시드)’ 외에도 웹브라우저 내 각종 정보를 유출하는 ‘인포스틸러’ 악성코드, 원격제어 악성코드인 ‘RAT(Remote Administration Tool)’도 추가로 발견됐다. 이를 미뤄볼 때, 공격자는 더욱 광범위한 피해를 발생시키기 위해 공격에 활용하는 악성코드를 다변화하고 있는 것으로 보인다.

유명 SW의 취약점을 악용한 공격 시도도 포착됐다. 안랩은 Kimsuky 그룹이 사용한 것으로 보이는 FTP(파일 전송 프로토콜) 서버에서 MS 오피스 관련 취약점인 ‘폴리나(Folina, CVE-2022-30190)’를 악용하는 악성코드를 발견했다. ‘폴리나’ 취약점은 2022년 1월 제로데이 취약점으로 파악돼 6월에 패치가 배포됐다. 그러나 보안 패치를 적용하지 않은 조직과 개인은 해당 취약점을 활용한 공격에 노출될 수 있다. 특히, 폴리나 취약점을 악용하면 사용자가 악성 워드 파일을 열기만 해도 악성코드에 감염될 수 있기 때문에 조직과 개인은 사용하고 있는 SW의 보안 패치를 반드시 적용해야 한다.

피해를 예방하기 위해 조직 보안 담당자는 △조직 내 PC·운영체제·SW·웹사이트 등에 대한 보안 현황 파악 △OS·SW 취약점 상시 파악 및 보안 패치 적용 △보안 솔루션·서비스 활용 및 내부 임직원 보안 교육 실시 △최신 공격동향 및 취약점 정보 확보 및 정책 수립 등을 수행해야 한다.

개인은 △출처가 불분명한 메일 속 첨부파일·URL 실행 자제 △SW·운영체제·인터넷 브라우저 등 최신 보안 패치 적용 △로그인 시 비밀번호 외에 이중인증 사용 △백신 최신버전 유지 및 실시간 감시기능 실행 등 보안 수칙을 지켜야 한다.

주요 해킹그룹인 Kimsuky 그룹은 명확한 타깃을 설정하고, 이 타깃에 대해 고도화된 공격을 진행하는 것으로 나타났다. 이에 안랩은 Kimsuky 그룹이 앞으로도 다양한 방식으로 공격 수법을 변화시킬 것으로 보이기 때문에, 조직과 개인은 최신 사이버 위협 정보를 습득하고 기본 보안 수칙을 일상에서 실천해야 한다고 당부했다.